Když se řekne kybernetický útok, většina lidí si představí hackera, který prolomí složité zabezpečení nebo využije neznámou zranitelnost. Realita je ale mnohdy úplně jiná. Útočníkům dnes stačí přesvědčit člověka a nemusí složitě hackovat systémy.

Právě proto na lidský faktor směřuje obrovská část útoků. Podle dlouhodobých statistik z vyšetřování bezpečnostních incidentů obsahují přibližně tři čtvrtiny bezpečnostních incidentů nějaký prvek lidské chyby nebo manipulace. Jinými slovy, technologie selhává méně často než lidé, kteří ji používají.

To je důvod, proč je social engineering jedním z nejúčinnějších způsobů útoku.

Jak social engineering funguje v praxi

Social engineering je vlastně soubor technik, jejichž cílem je přimět člověka, aby udělal něco, co by za normálních okolností neudělal. Například otevřel přílohu, zadal heslo, poslal peníze nebo poskytl přístupové údaje. Útočníci využívají psychologické taktiky, snaží se vytvářet tlak a vyvolat strach.

Nejčastější scénář z praxe je následující:

- Falešný e-mail od IT oddělení, které žádá o změnu hesla.

- Telefonát údajného dodavatele, který potřebuje „rychle ověřit přístupy“.

- Zpráva od „ředitele“, který nutně potřebuje zaplatit fakturu.

Nejúčinnější zbraní je dobře napsaný text a správně načasovaný telefonát.

Reálné příklady z praxe

Možná je překvapivé, že velké firmy nejsou výjimkou, ale naopak jsou častým cílem těchto útoků a to, protože manipulují s většími finančními obnosy a mají složitější procesy. V několika známých případech stačil útočníkům jen telefonát na helpdesk, kde se vydávali za zaměstnance. Stačilo správně odpovědět na několik ověřovacích otázek a reset hesla byl hotový.

Velmi často útočníci sledují komunikaci mezi firmou a dodavatelem, a pak za něj pošlou fakturu se změněným číslem účtu. Takové útoky nejsou výjimečné. Tomuto typu útoku se říká Business Email Compromise a patří dlouhodobě mezi finančně nejškodlivější typy incidentů. Škody se běžně pohybují v řádech minimálně desítek tisíc dolarů.

Když se podíváme na statistiky, je zcela jasné, proč se útočníci zaměřují právě na lidi. Přibližně 60 % incidentů souvisí se zneužitými nebo odcizenými přihlašovacími údaji. Phishing patří dlouhodobě mezi nejčastější počáteční způsob útoku. V některých analýzách se uvádí, že k hackerským útokům dochází až z 80 % díky lidskému pochybení. To jasně ukazuje zásadní fakt. Útočníci útočí tam, kde je nejmenší odpor.

Proč jsou lidé tak snadný cíl?

Není to ale tím, že by zaměstnanci byli nekompetentní nebo neopatrní. Důvod je většinou to, že lidé pracují pod tlakem, řeší desítky e-mailů denně a musí reagovat rychle. V takovém prostředí je velmi těžké analyzovat detaily. Tento typ útoků má však několik věcí společných:

- časový tlak

- naléhavost

- autoritu

- strach z následků

Mozek v takové situaci reaguje automaticky a kontrolní mechanismy jdou stranou. Toho si jsou útočníci vědomi.

Další vývoj social Engineeringu

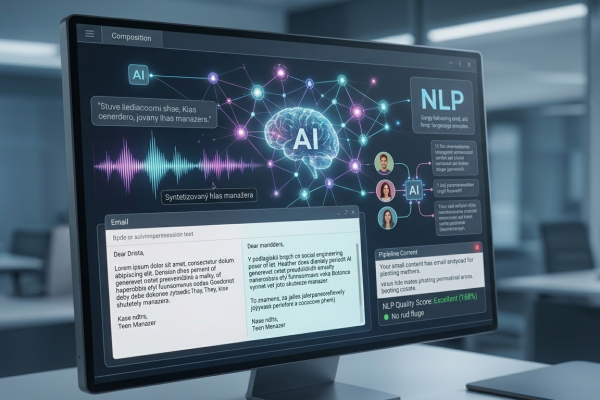

V posledních letech se social engineering posunul díky AI o úroveň výš. Útočníci dnes dokážou pomocí AI generovat velmi přesvědčivé e-maily, napodobit styl komunikace konkrétní osoby nebo dokonce vytvořit hlas i podobu skutečného člověka. Útoky jsou sofistikovanější a tak i hůře rozpoznatelné.

V příštích letech lze očekávat ještě další posun, útoky budou ještě více personalizované. Útočníci budou kombinovat informace ze sociálních sítí, veřejných databází a uniklých dat, aby bylo vše ještě věrohodnější.

Také počet útoků, které kombinují více metod, roste. Čím dál častější je kombinace zneužití prostřednictvím e-mailu, telefonátu a falešného webu v jednom scénáři.

Problém není jen v zaměstnancích

Velká a častá chyba je však svalovat vinu pouze na zaměstnance. Ve skutečnosti je problém mnohem složitější.

Pokud totiž zaměstnanec udělá chybu, často to znamená, že:

- firemní procesy nejsou dobře nastavené

- ověřování je slabé

- chybí druhý kontrolní krok

- bezpečnostní osvěta není dostatečná

Bezpečnost není jen o školení. Je o tom, jak jsou nastavené procesy a jak snadné je udělat správné rozhodnutí a odhalit tak případný útok.

Co skutečně funguje jako obrana

Zkušenosti ukazují, že nejúčinnější způsob ochrany proti social engineeringu není jednorázové školení, ale kombinace několika přístupů:

- Pravidelné testy phishingu pomáhají lidem naučit se rozpoznat podezřelé zprávy v praxi.

- Jasně definované postupy pro schvalování plateb snižují riziko podvodů.

- Vícefaktorové ověřování výrazně omezuje dopady odcizených hesel.

- A hlavně je důležité vytvořit prostředí, kde se lidé nebojí nahlásit chybu.

Firmy, které trestají každé selhání, paradoxně zvyšují riziko. Zaměstnanci pak incident raději nenahlásí.

Závěr

Technologie dnes dokáže blokovat malware, filtrovat provoz a odhalovat podezřelé aktivity. Přesto největším rizikem zůstává stále lidský faktor. Ne proto, že by byl člověk vždy nepozorný, ale proto, že je důvěřivý a často pracuje pod tlakem. A právě na to útočníci spoléhají. Kybernetická bezpečnost tak dnes není jen o firewallech a antivirech. Je hlavně o lidech, procesech a přístupu k bezpečnosti. A to je něco, co žádná technologie sama nevyřeší.

Pomůžeme vám proškolit vaše zaměstnance, nastavit procesy a vytvořit tak bezpečné pracovní prostředí. Kontaktujte nás ZDE pro nezávaznou konzultaci – navrhneme pro vás vhodný mix školení, organizačních i technických opatření, který vám bude dávat smysl.